Dunia digital saat ini menghadapi berbagai ancaman teknologi informasi (TI) yang terus berkembang. Ancaman ini mengancam bisnis, individu, dan bahkan infrastruktur kritis, menimbulkan potensi dampak yang menghancurkan. Untuk mengatasi tantangan ini, sangat penting untuk memahami sifat ancaman TI dan mengembangkan solusi yang efektif.

Artikel ini mengeksplorasi berbagai ancaman TI, membahas praktik pencegahan, respons, dan pemulihan, serta menyoroti tren dan inovasi terbaru dalam keamanan TI. Dengan mengadopsi solusi yang komprehensif dan proaktif, organisasi dan individu dapat melindungi diri mereka sendiri dari serangan yang semakin canggih.

Ancaman Teknologi Informasi (TI)

Kemajuan teknologi informasi (TI) telah membawa banyak manfaat bagi bisnis dan individu. Namun, hal ini juga menimbulkan ancaman baru terhadap keamanan dan privasi data. Ancaman TI dapat menyebabkan kerugian finansial, kerusakan reputasi, dan gangguan operasional yang signifikan.

Jenis Ancaman TI Umum

- Malware: Perangkat lunak berbahaya yang dapat merusak atau mencuri data, seperti virus, worm, dan Trojan.

- Phishing: Upaya untuk menipu individu agar memberikan informasi pribadi atau keuangan dengan berpura-pura menjadi organisasi yang sah.

- Ransomware: Malware yang mengenkripsi data dan menuntut pembayaran tebusan untuk mendekripsinya.

- Serangan DDoS: Serangan yang membanjiri server atau jaringan dengan lalu lintas, sehingga tidak dapat diakses.

- Pelanggaran Data: Akses tidak sah ke data sensitif, seperti informasi pribadi, keuangan, atau kesehatan.

Dampak Ancaman TI

Ancaman TI dapat berdampak besar pada bisnis dan individu. Kerugian finansial dapat terjadi akibat kehilangan data, gangguan operasional, atau pembayaran tebusan. Kerusakan reputasi dapat terjadi jika data sensitif dicuri atau terekspos. Gangguan operasional dapat terjadi jika sistem TI tidak dapat diakses atau rusak.

Solusi Pencegahan Ancaman TI

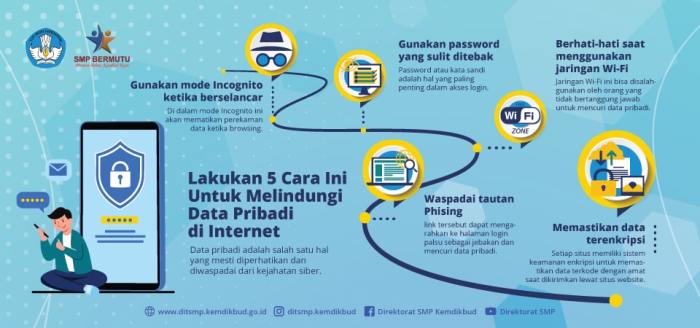

Mencegah ancaman TI merupakan aspek penting dalam menjaga keamanan sistem dan data. Beberapa solusi efektif yang telah disiapkan antara lain penerapan praktik keamanan terbaik dan pemanfaatan teknologi deteksi dan pencegahan intrusi.

Praktik Keamanan Terbaik

- Manajemen Patch: Menginstal pembaruan keamanan secara teratur untuk mengatasi kerentanan yang diketahui.

- Otentikasi Dua Faktor: Menambahkan lapisan keamanan tambahan dengan memerlukan pengguna untuk memberikan dua bentuk identifikasi saat mengakses sistem.

Teknologi Deteksi dan Pencegahan Intrusi

Teknologi ini dirancang untuk mendeteksi dan mencegah akses tidak sah ke sistem. Beberapa contohnya meliputi:

- Sistem Deteksi Intrusi (IDS): Memantau lalu lintas jaringan untuk mengidentifikasi aktivitas mencurigakan.

- Sistem Pencegahan Intrusi (IPS): Menambahkan kemampuan pencegahan pada IDS dengan secara otomatis memblokir serangan yang terdeteksi.

- Firewall: Memfilter lalu lintas jaringan dan memblokir akses yang tidak sah.

Dengan menerapkan solusi ini, organisasi dapat secara signifikan mengurangi risiko ancaman TI dan menjaga keamanan sistem dan data mereka.

Respons dan Pemulihan Ancaman TI

Untuk menghadapi ancaman TI secara efektif, diperlukan respons dan pemulihan yang terencana dan terkoordinasi. Respons insiden dan proses pemulihan yang komprehensif dapat meminimalkan dampak pelanggaran keamanan dan memulihkan operasi secara efisien.

Susun Rencana Respons Insiden

Rencana respons insiden menguraikan langkah-langkah yang harus diambil saat terjadi pelanggaran keamanan. Ini mencakup:

- Mengidentifikasi dan mengonfirmasi insiden

- Melaporkan insiden ke pihak yang berwenang

- Mengisolasi sistem yang terpengaruh

- Melakukan analisis forensik

- Memberantas ancaman

Jelaskan Proses Pemulihan dan Mitigasi

Setelah ancaman diatasi, proses pemulihan dan mitigasi diperlukan untuk mengembalikan operasi dan mencegah insiden serupa di masa mendatang. Ini meliputi:

- Memulihkan sistem yang terpengaruh

- Mengimplementasikan langkah-langkah mitigasi untuk mencegah serangan berulang

- Menganalisis dan belajar dari insiden untuk meningkatkan postur keamanan

- Melakukan uji penetrasi dan audit keamanan untuk mengidentifikasi kerentanan

Tren dan Inovasi dalam Keamanan TI

Dunia keamanan TI terus berkembang pesat, didorong oleh tren ancaman yang muncul dan inovasi teknologi. Untuk tetap selangkah lebih maju dari penyerang, organisasi perlu memahami tren terkini dan mengadopsi solusi inovatif untuk melindungi sistem dan data mereka.

Identifikasi Tren Terkini dalam Ancaman TI dan Lanskap Keamanan

Ancaman TI terus berkembang dan menjadi lebih canggih, memaksa organisasi untuk terus menyesuaikan strategi keamanan mereka. Beberapa tren utama dalam lanskap ancaman TI meliputi:

- Peningkatan serangan ransomware, yang mengenkripsi data dan menuntut tebusan untuk mendekripsinya.

- Munculnya serangan supply chain, yang menargetkan vendor dan pemasok untuk mendapatkan akses ke sistem dan data organisasi.

- Peningkatan serangan phishing dan rekayasa sosial, yang mengelabui pengguna untuk mengungkapkan informasi sensitif atau mengunduh malware.

- Eksploitasi kerentanan perangkat lunak, yang dapat memungkinkan penyerang mendapatkan akses tidak sah ke sistem.

Solusi Inovatif dan Teknologi Baru untuk Memerangi Ancaman yang Muncul

Untuk memerangi tren ancaman yang muncul, organisasi mengadopsi berbagai solusi inovatif dan teknologi baru. Beberapa di antaranya meliputi:

- Penggunaan kecerdasan buatan (AI) dan pembelajaran mesin (ML) untuk mendeteksi dan merespons ancaman secara otomatis.

- Penerapan autentikasi multi-faktor (MFA) untuk meningkatkan keamanan akses akun.

- Adopsi teknologi blockchain untuk mengamankan data dan transaksi.

- Implementasi zero trust network architecture (ZTNA) untuk membatasi akses ke sumber daya hanya bagi pengguna dan perangkat yang tepercaya.

- Peningkatan kesadaran keamanan dan pelatihan bagi karyawan untuk mengurangi risiko kesalahan manusia.

Praktik Terbaik untuk Mengelola Ancaman TI

Menghadapi lanskap ancaman TI yang terus berkembang, sangat penting untuk menerapkan praktik terbaik untuk mengelola dan memitigasi risiko. Praktik-praktik ini meliputi kebijakan keamanan yang kuat, pelatihan kesadaran, dan pemantauan jaringan yang komprehensif.

Kebijakan Keamanan

Kebijakan keamanan merupakan landasan untuk pengelolaan ancaman TI yang efektif. Kebijakan ini harus menguraikan standar dan prosedur yang jelas untuk mengamankan sistem, data, dan jaringan organisasi.

Pelatihan Kesadaran

Pelatihan kesadaran sangat penting untuk memberdayakan karyawan dalam mengidentifikasi dan melaporkan ancaman TI. Program pelatihan harus mencakup topik-topik seperti phishing, rekayasa sosial, dan praktik terbaik keamanan.

Pemantauan Jaringan

Pemantauan jaringan yang berkelanjutan memungkinkan organisasi untuk mendeteksi dan merespons ancaman secara tepat waktu. Sistem pemantauan harus mencakup kemampuan untuk memantau lalu lintas jaringan, mengidentifikasi aktivitas mencurigakan, dan memicu peringatan.

Dengan menerapkan praktik terbaik ini, organisasi dapat meningkatkan postur keamanan mereka, mengurangi risiko pelanggaran data, dan memastikan kelangsungan bisnis.

Penutup

Menghadapi ancaman TI membutuhkan pendekatan yang komprehensif dan terus beradaptasi. Dengan menerapkan praktik terbaik, memanfaatkan teknologi mutakhir, dan membangun postur keamanan yang kuat, organisasi dan individu dapat secara efektif melindungi diri mereka sendiri dari bahaya dunia maya. Solusi terhadap ancaman TI sangat penting untuk memastikan kelangsungan bisnis, melindungi data sensitif, dan mempertahankan kepercayaan publik dalam sistem digital.

Pertanyaan Umum (FAQ)

Apa saja jenis ancaman TI yang paling umum?

Jenis ancaman TI yang umum termasuk malware, serangan phishing, peretasan, dan penolakan layanan (DoS).

Apa dampak potensial dari ancaman TI?

Ancaman TI dapat menyebabkan kerugian finansial, pencurian data, kerusakan reputasi, dan bahkan gangguan pada infrastruktur penting.

Apa saja praktik terbaik untuk mencegah ancaman TI?

Praktik terbaik meliputi manajemen patch, otentikasi dua faktor, dan penerapan sistem deteksi dan pencegahan intrusi.

Apa yang harus dilakukan jika terjadi pelanggaran keamanan?

Jika terjadi pelanggaran keamanan, penting untuk memiliki rencana respons insiden untuk menangani situasi tersebut secara efektif dan memulihkan operasi.